WhatsApp condividerà con Facebook i dati personali? Sì ma non in Europa. Passare a Signal o Telegram però è sempre una buona idea!

Autore: skariko

Autore ed amministratore del progetto web Le Alternative

Il browser che uso mi protegge dalla pubblicità?

Una delle domande che ci viene fatta più spesso: il browser che uso mi protegge dalla pubblicità? Proviamo a rispondere con questo tool!

Alternative per guardare i social network

Non tutti ne sono al corrente ma esistono tante applicazioni alternative per visualizzare i social network più famosi. Eccone un elenco!

Qualche notizia di dicembre

Abbiamo raccolto qualche notizia di dicembre che forse vi siete persi. Dai problemi della scuola italiana al pericoloso bug su Google Docs.

Pepper & Carrot

Vi presentiamo un progetto splendido. Un fumetto open source totalmente gratuito che vive grazie alle donazioni. Ecco a voi Pepper & Carrot

I cookie pubblicitari sono inutili?

Ci chiediamo spesso se i cookie pubblicitari siano o meno inutili. La storia della NPO e di come li ha eliminati senza perdere soldi.

Telegram avrà la pubblicità?

Ebbene si, Telegram inserirà pubblicità nei canali pubblici e abiliterà alcune funzioni premium a pagamento per monetizzare.

Xeonjia

Xeonjia è un gioco davvero molto particolare e piacevole da giocare. Con grafica pixel art mischia gli RPG ai puzzle game!

Videochiamate: le alternative

Esistono ottime alternative gratuite e soprattutto libere per effettuare videochiamate. Ecco un nostro accurato e rapido riassunto!

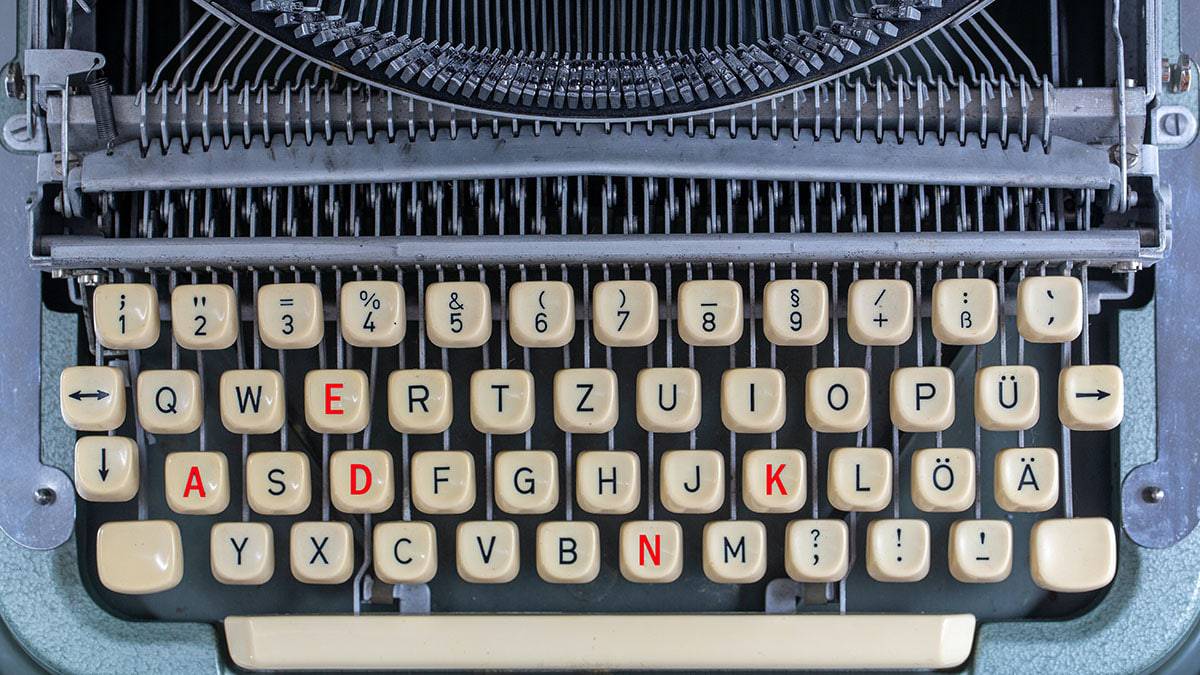

Tastiera italiana con lettere maiuscole accentate

Non sai come fare le lettere maiuscole accentate sulla tastiera italiana di Windows? Ecco un tool semplice e gratuito che vi tornerà utile!

Alternative a LeAlternative.net

Non siamo soli là fuori! Fortunatamente non siamo l’unico sito che propone alternative etiche. Ecco a voi le alternative a LeAlternative.net!

WebApps

Grazie a WebApps potete trasformare qualunque sito web in una web app e isolarlo così dal resto della vostra navigazione quotidiana!

Nostalgia canaglia

Se c’è qualcuno immune al fascino della nostalgia alzi la mano! Noi non lo siamo, dunque nostalgia canaglia ed ecco a voi alcune perle!

Alternative a Netflix

Quali alternative a Netflix? Quali siti possiamo utilizzare per vedere gratuitamente e legalmente film e serie televisive online?

I problemi dell’app IO

Day one fallimentare per l’app IO ed il cashback di Stato. I problemi dell’app IO sono sia tecnici ma anche e soprattutto di privacy!